Jenis-Jenis Virus Komputer

Tidak hanya dapat membuat hilangnya file atau dokumen penting saja, ternyata virus juga bisa membuat sebuah komputer menjadi error dan yang lebih parah bahkan mengalami kerusakan. Efek buruk yang ditimbulkan oleh virus tentu saja sangat mengganggu kinerja dari komputer, sekaligus dapat menghambat aktivitas kita menggunakan komputer, semisal saat mengerjakan tugas dan lain sebagainya.

Selain itu, bahaya virus komputer yang lainnya adalah yakni bisa memperbanyak dirinya sendiri secara otomatis dan kemudian menyerang sistem-sistem penting komputer tanpa terdeteksi. Hal tersebutlah yang kemudian membuat kinerja komputer menjadi sangat lambat hingga banyak program error yang tentunya sangat merepotkan.

Terlepas dari hal tersebut, ternyata virus sendiri tidak hanya berjenis satu saja, melainkan ada banyak sekali jenis virus yang sering menyerang komputer. Virus-virus ini bahkan juga mempunyai kemampuan masing-masing dengan berbeda-beda bahaya yang ditimbulkan. Berikut ini adalah beberapa jenis virus yang sering menyerang komputer.

A. Worm

Karakteristik utama Worm adalah kemampuan secara cepat menggandakan diri dalam jumlah banyak dan merusak data- data penting, seperti .docx dan .xls sehingga menyebabkan kapasitas harddisk menjadi penuh. Teknik penyebaran biasanya diawali dengan spam surel atau infeksi melalui file tertentu seperti file instalasi Office, gambar, dan yang alinnya. Contoh virus Worm adalah Conficker, Agent, VB, dan Stuxnet.A.

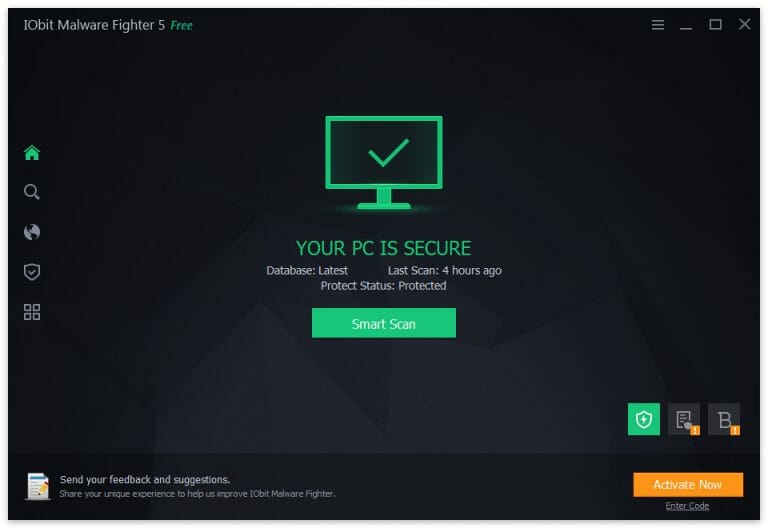

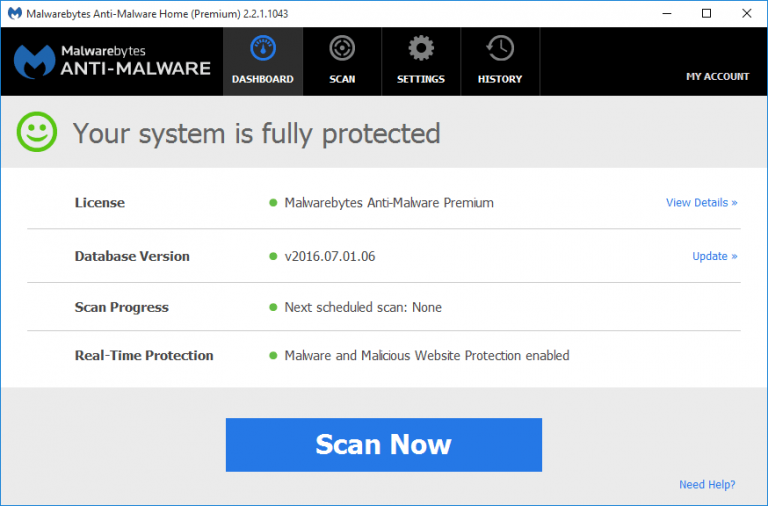

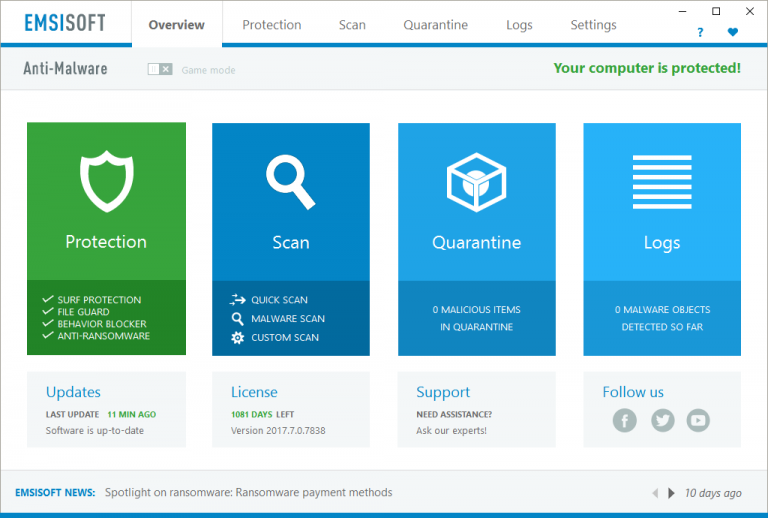

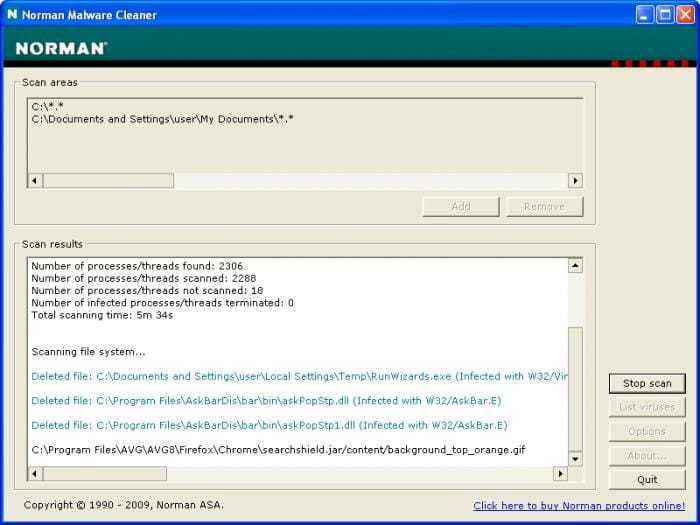

- Cara Mengatasinya : Pengguna bisa melakukan pembersihan menggunakan Antivirus Pro agar bisa lebih optimal hasilnya

B. Macro virus

Macro virus merupakan aplikasi yang secara khusus dibuat menggunakan bahasa pemrograman VB yang bertujuan menginfeksi dan merusak data seperti .docx, .ppt, .pps, .xls, dan sebagainya. Virus ini bekerja ketika komputer atau perangkat digital sedang menjalankan fungsi makro dalam aplikasi Microsoft Office, sebagai contoh Bablas, Relax, dan Melissa.A.

- Cara Mengatasinya : Satu-satunya cara yang dapat dilakukan adalah dengan tidak membuka email mencurigakan yang masuk lewat perangkat komputer anda

C. Directory virus

Ciri khas virus ini adalah menginfeksi seluruh file yang berekstensi .exe dalam sebuah direktori beserta subdirektori. Akibatnya, program tersebut menjadi error atau tidak dapat bekerja dengan semestinya. Selain menginfeksi, virus ini memindahkan file asli ke direktori tertentu yang telah di- hidden dan mengubah dirinya menjadi file yang dipindahkan tersebut. Contohnya virus Dir- 2.

- Cara Mengatasinya : Jika anda

tidak menanganinya dengan segera, virus jenis ini bisa merusak semua

file exe yang ada di komputer anda. Karena antivirus tidak bisa

membersihkannya maka satu-satunya cara mengatasi virus ini adalah dengan

menginstal ulang sistem operasi komputer anda

D. Memory resident virus

Cara kerja virus ini adalah menyerang memori utama atau RAM komputer dengan cara membuat over stack setip pengelamatan memori yang berdampak buruk, yaitu komputer menjadi hang bahkan mati. Contohnya Randex, Meve, da CMJ.

- Cara Mengatasinya : Sementara untuk mengatasinya adalah dengan menggunakan antivirus seperti Smadav, Avast, Avira dan lain sebagainya.

E. Direct action virus

Perangkat digital yang sudah terinfeksi virus jenis ini akan secara otomatisbekerja ketika komputer booting VIrus ini sering menyerang perangkat digital berbasis Windows dengan menginfeksi file Autoexec.bat dengan tujuan merusak file dan menyebarkannya melalui flashdisk. Sebagai contoh virus VCL.428.

- Cara Mengatasinya : Karena tergolong

virus yang tidak terlalu berbahaya dan mudah dibersihkan, maka Direct

Action Virus dapat dihilangkan dengan cara melalukan scanning secara

rutin menggunakan antivirus.

F. Overwrite virus

Teknik utama yang digunakan oleh virus jenis ini adalah menghapus file asli, kemudian menyamarkan dirinya menjadi file tersebut tanpa mengubah ikon dan ukuran file. Teknik ini cukup sukses mengelabui para user. Ketika merekamembuka file tersebut, sebenarnya viruslah yang dijalankan. Contohnya virus Grog.377, Grog.202/456, Way, dan Loveletter.

- Cara Mengatasinya : Biasanya data

yang terinfeksi virus ini tidak benar-benar hilang dari hardisk. Oleh

sebab itu, cara mengatasinya adalah dengan mencari data yang sudah

terinfeksi tersebut, kemudian menghapusnya agar tidak menyebar ke

file-file lainnya.

G. Boot sector virus

Gejala paling sering terjadi adalah komputer berbasis Windows tidak dapat booting sebagaimana mestinya. Hal ini dikarenakan area Boot Sector harddisk akan di-replace dan diinfeksi oleh virus. Sebagai contoh virus Form, Disk Killer, Stone, Polyboot.B.

- Cara Mengatasinya : Virus ini dapat diatasi hanya dengan cara melakukan pen-setting-an hard drive anda ke dalam mode write protect

H. Polymorphic virus

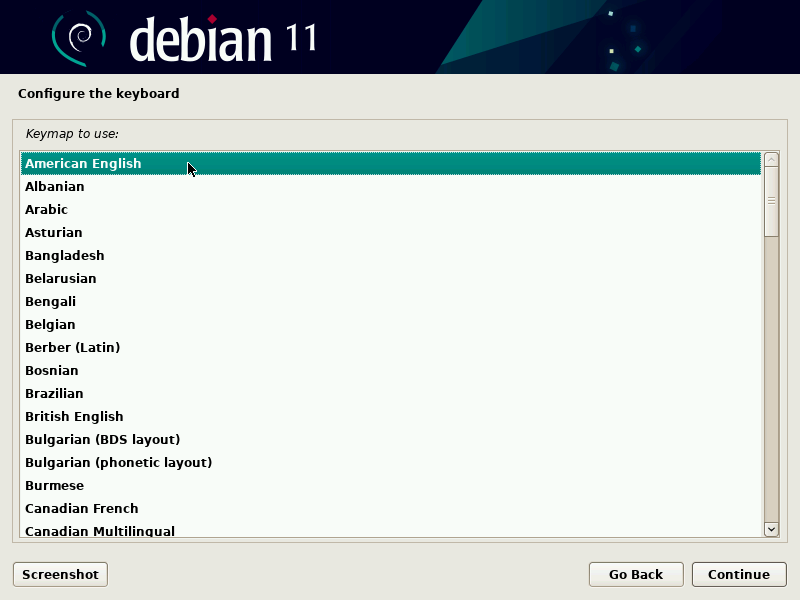

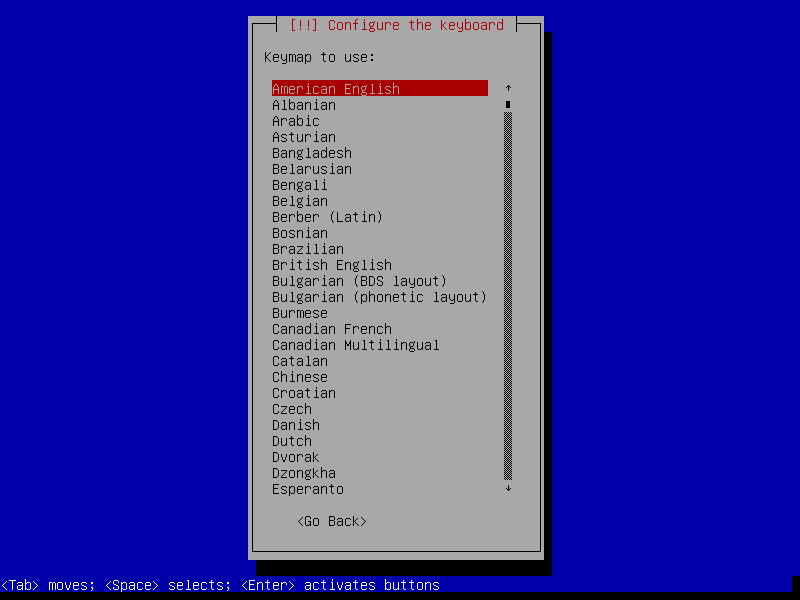

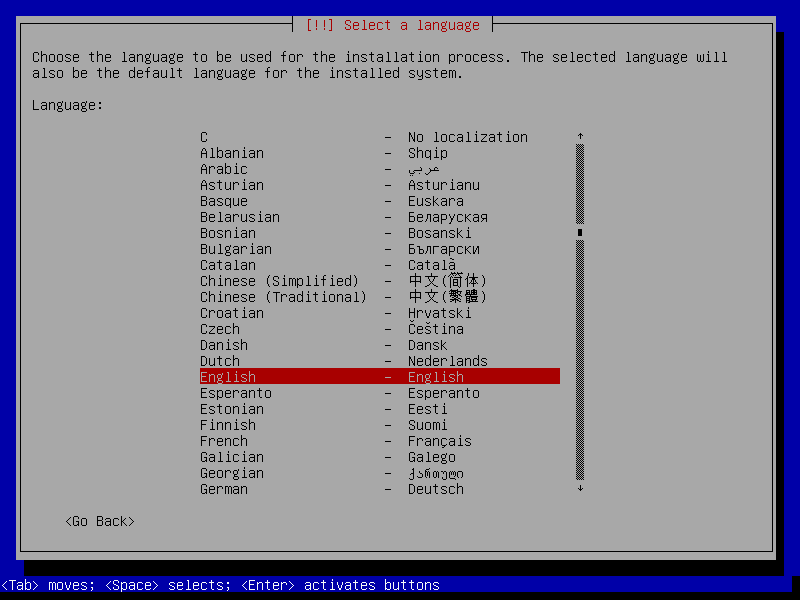

Metode yang dipakai oleh virus ini adalah kemampuan menggandakan diri, menyembunyikan diri, serta mampu mengenkripsi susunan byte code sumber kode program asli virus tersebut. Kondisi tersebut sangat menyulitkan program antiirus untuk melakukan scanning. Gejala yang sering terjafi pada komputer atau perangkat setelah terinfeksi adalah perubahan secara tiba- tiba konfigurasi hardware komputer seperti susunan keyboard. Contoh Simile, SMEG Engine, 1260, dan Whale.

- Cara Mengatasinya : Karena

kemampuannya tersebut, maka Polymorpic Virus tidak dapat diatasi dengan

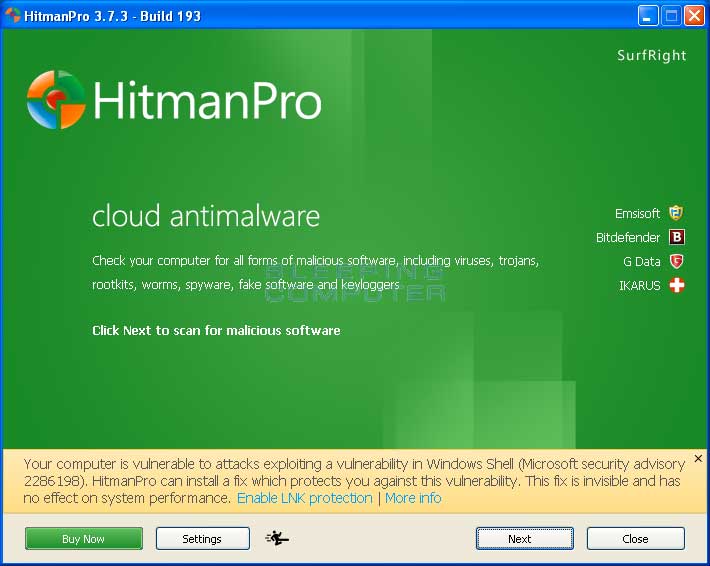

mudah. Namun pengguna dapat mencegahnya dengan menginstal antivirus dan

firewall.

I. Companion virus

Logika kerja virus ini adalah membuat duplikasi file virus dengan nama yang sama menggunakan ekstensi file .com. Jika diklik, virus akan bekerja otomatis merusak dan menginfeksi file didalam komputer. Beberapa program antivirus cukup kesulitan mendeteksinya karena struktur penulisan kode program yang terbilang unik. Contoh Stator dan Terrax 1096.

- Cara Mengatasinya : Tidak ada cara

yang paling tepat untuk mengatasinya, pengguna hanya bisa mencegahnya

dengan melakukan hal biasa, yaitu menginstal dan membersihkan secara

rutin lewat antivirus. Pengguna juga sangat dianjurkan untuk mengunduh

aplikasi firewall sebagai benteng keamanan.

J. Multipartite virus

Sasaran virus ini ini adalah merusak boot sector dan semua file program dalam komputer. Selain dapat menyembunyikan diri, jenis virus ini dapat bekerja dan menduplikat dirinya pada memori utama atau media penyimpsn seperti harddisk. Contohnya Invader dan Ghostball.

- Cara Mengatasinya : Anda bisa membersihkan Multipartite Virus dengan cara melakukan Defrag Hardisk secara teratur menggunakan Disk Defragmenter serta membersihkan adanya bad sector pada partisi hardisk.

K. Web scrripting virus

Penyebaan jenis virus ini melalui aplikasi web. Dengan menyisipkan kode program pada link url tertentu. Ketika dibuka user, secara otomatis virus akan menginfeksi aplikasi web browser dengan tujuan mencuri informasi cache web yang tersimpan dalam akun media sosial atau akun e-banking. Selain melalui link , Biasanya virus ini menular melalui media advertising atau adware, yaitu iklan pop-up yang otomatis saat megakses situs tertentu di internet. Hebatnya lagi, terdapat beberapa jenis adware yang sudah dlengkapi kemmapuan anti- removal yang cukup menyulitkan tool anti- adware untuk mematikan adware tersebut. Langkah pencegahan yabg oaling tepat adalah dengan mematikan script browser dan menginstal antivirus yang terdapat web protection serta tidak membuka surel yang terindikasi spam atau virus. Contoh DDoS dan JS.fornight.

- Cara Mengatasinya : Mengatasi virus

ini tergolong mudah saja, pengguna bisa melakukan permbersihan secara

rutin dengan Microsoft tool bawaan Windows atau pun aplikasi antivirus

lainnya.

L. Fat virus

Tipikal virus ini adalah menyerang semua file yang berada dalam partisi FAT ( File Allocation Table ) harddisk secara permanen. Meskipun secara digital file asli masih terdapat dalam piringan disk, tetapi telah diganti pengalamatannya sehingga file tersebut tidak dapat diakses kembali.

- Cara Mengatasinya : Adapun cara

mengatasinya sendiri tergolong sedikit lebih susah, karena pengguna

harus memperhatikan setiap data yang tersimpan dalam folder yang

terdapat pada penyimpanan kita. Dan misalkan ada file-file mencurigakan

yang tidak pernah kita buat dan simpan sebelumnya, berarti data tersebut

adalah FAT Virus.

M. Malicious Code

Malicious Code atau kode program yang memilik potensi berbahaya dalam keberlangsungan sistem komputer secara langsung maupun tidak langsung. Virus Wom dan Trojan Horse merupakan jenis- jenis malicious code. Jenis virus ini dibuat dengan bahasa pemrograman seperti assembler, visual basic, Java, Javascript, ActiveX, dan php.

Saat ini, para intruder lebih memfokuskan pada mobile code menggunakan Java dan JavaScript sejalan dengan peningkatan penggunaan peranti mobile.

N. E-mail spoofing

E-mail spoofing merupakan teknik pengiriman pesan melalui surel secara acak ke beberapa pemilik surel tertentu. Biasanya bertujuan untuk spam, iklan atau cracker. E-mail spoofing bermula ketika seseorang membuka kotak masuk surelnya yang berisi link. Namun, setelah diklik akan diarahkan secra otomatis ke situs tertentu. Dengan demikian, pengirim telah berhasil menanamkan spam pada komputer target. Selanjutnya, secra berkala komputer komputer tersebut akan mengirimkan surel berantai ke semua orang yang pernah berhubungan dengan si pemilik surel tersebut. Teknik ini disebut Email-Borne Viruses.

O. Ransomware

Salah satu jenis aplikasi yang dibuat secra khusus dengan kemampuan setara virus dengan teknologi menyerupai Back Door atau Trojan. Cara kerjanya adalah men-scam port tertentu komputer atau perangkat digital, kemudian menyusupi, menginfeksi, mengambil alih fungsi komputer, serta mengunci dan mengenskripsi data serta menginfeksi perangkat lainnya. Ciri utama ransomware adalah meminta uang tebusan pada si user ketika meginginkan datanya kembali. Contoh Cerber, Generic, Locky, Spora, CrytoLocker, Troldesh, TesiaCrypt, Crysis, VirLock, dan sebagainya.

P. Scammer

Scammer adalah teknik yang memanfaatkan link sebuah situs untuk menanamkan Back Door ke dalam komputer korban. Seperti link yang menampilkan video penggemar sepak bola yang menampilkan video penggemar Lionel Messi dan link video aneh seperti ular raksasa. Bermodal tampilan video yang kontrovesi dan membuat penasaran user. Mulanya link tersebut akan diklik dan dibuka oleh user. Dengan diklik link tersebut, plugin browser akan terpasang secara otomatis pada komputer target.

Plugin tersebut akan memanfaatkan cookies akun untuk secara otomatis menyebarkan link melalui status di dinding para korban. Bahkan yang paling berbahaya adalahplugin dalam web browser dapat mencuri data- data penting dalam komputer.